|

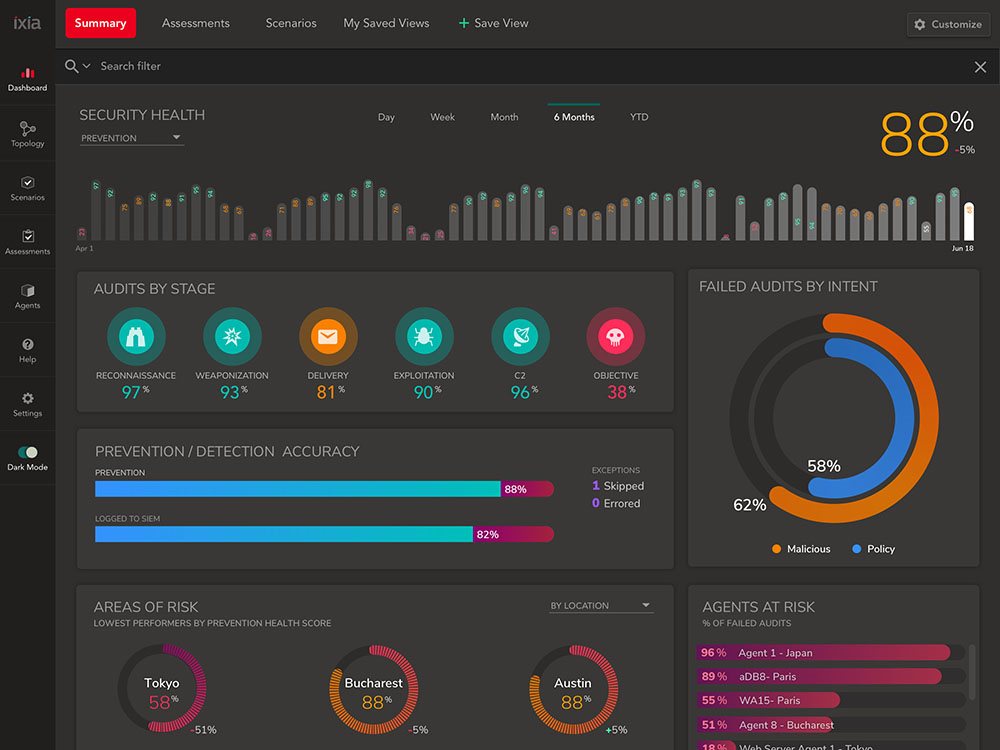

Nền tảng vận hành bảo mật mới của Keysight cho phép các tổ chức đo lường và cải thiện hiệu quả hệ thống vận hành bảo mật (Nguồn ảnh: Keysight Technologies) |

Một nghiên cứu mới của Keysight Technologies đã chỉ ra rằng, các nhóm vận hành bảo mật đang phải đối diện với một môi trường mạng ngày càng phức tạp, liên tục bị tấn công bởi vô vàn các mối đe dọa phát sinh cả từ bên trong và bên ngoài tổ chức. Nền tảng vận hành bảo mật mới Breach Defense của Keysight được thiết kế để giúp các doanh nghiệp, tổ chức nâng cao hiệu quả vận hành hệ thống bảo mật.

Là một bộ phận của nền tảng vận hành bảo mật Breach Defense, giải pháp Threat Simulator cung cấp cho các nhóm vận hành bảo mật của doanh nghiệp một phương pháp kiểm thử công cụ bảo mật nhằm xác định hiệu quả của chúng trong việc bảo vệ tổ chức. Giải pháp cũng cung cấp một đánh giá bảo mật liên tục và tự động về hạ tầng an ninh mạng toàn diện, cho phép tổ chức nhanh chóng phát hiện những lỗ hổng và sai lệch môi trường của cấu hình bảo mật, điều thường phát sinh do ai đó trong bộ phận IT hoặc một nhóm có liên quan vô tình thực hiện một thay đổi, và công cụ (đã được cấp bằng sáng chế) sẽ đề xuất những bước khắc phục rõ ràng.

Được xây dựng trên một nền tảng phần mềm dạng dịch vụ (software-as-a-service), Threat Simulator sử dụng một số phần mềm chiếm ít tài nguyên của máy để mô phỏng các cuộc tấn công trên một mạng thực tế mà không khiến cho máy chủ hay các thiết bị đầu cuối tiếp xúc với các cuộc tấn công hay các mã độc.

Ngoài ra, Threat Simulator có một thư viện mô phỏng tấn công được Trung tâm nghiên cứu thông tin về ứng dụng và mối đe dọa giàu kinh nghiệm của Keysight cập nhật thường xuyên. Một bảng điều khiển được tích hợp sẵn giúp dễ dàng thực hiện đánh giá, xác định những lỗ hổng và đi sâu tìm hiểu vấn đề. Giải pháp có hướng dẫn cụ thể từng bước để loại bỏ các lỗ hổng bảo mật nhằm giúp nhóm vận hành bảo mật giải quyết triệt để sự cố.

Bên cạnh Threat Simulator, nền tảng Breach Defense của Keysight còn có ThreatARMOR - một cổng thông tin về các mối đe dọa. Theo chuyên gia Keysight, bổ trợ cho hạ tầng bảo mật hiện tại, ThreatARMOR giảm quy mô có thể bị tấn công bằng cách chặn tới hơn 80% lưu lượng độc hại ngay tại nguồn, giúp giảm số lượng cảnh báo từ hệ thống SIEM (hệ thống quản lý thông tin và sự kiện bảo mật).

Cụ thể, ThreatARMOR có thể chặn lưu lượng từ các địa chỉ IP xấu theo tốc độ của đường truyền; chặn tự động hoặc thủ công các địa chỉ IP độc hại từ các công cụ SIEM; nhận diện và ngăn chặn các thiết bị nội bộ đã bị lây nhiễm không liên hệ với các máy chủ C&C đã biết; chặn lưu lượng theo vùng địa lý; cách ly không gian địa chỉ IP chưa được sử dụng/địa chỉ IP chưa được phân bổ và các miền đã bị chiếm quyền ra khỏi hệ thống mạng.

Cập nhật tin tức công nghệ mới nhất tại fanpage Công nghệ & Cuộc sống

Nguồn tin: ictnews.vietnamnet.vn

Tham gia bình luận